Guia de Autenticação utilizando Microsoft Entra ID (Azure Active Directory)

O Azure Active Directory agora é chamado de Microsoft Entra ID. O Azure AD é um serviço de gerenciamento de identidade e acesso baseado em nuvem da Microsoft. Ele fornece um conjunto de recursos para gerenciar usuários e grupos, autenticar usuários e aplicativos, e aplicar políticas de segurança.

Objetivo

Este Guia tem objetivo de auxiliar e simplificar a integração e configuração entre o fSense e o Microsoft Entra ID.

Integrar uma instância de Entra ID da Azure com o fSense tem como objetivo permitir que os usuários com acesso ao painel de monitoramento da organização onde o fSense está sendo utilizado possam iniciar sua sessão utilizando suas credenciais do Entra ID.

Benefícios

Os benefícios ao utilizar desta integração são:

- Centraliza o gerenciamento de acesso ao fSense do lado da organização. Usuários que estiverem com cadastro desativado por terem saído da empresa ou forem suspensos temporariamente automaticamente perdem acesso ao fSense.

- Permite utilizar meios de autenticação mais convenientes para a organização e mais bem conhecidos dentro dela. Caso use um meio de autenticação diferente de senha simples (como autenticação de 2 fatores), também utilizará o mesmo meio de entrada no fSense.

- O usuário não terá que utilizar uma senha separada para entrar no fSense.

Pré-requisitos

- É necessário garantir que o usuário administrador do fSense exista no Entra ID. Caso não exista, é necessário tornar um usuário do Entra ID administrador no fSense.

- O e-mail do usuário deve existir previamente no fSense.

- O usuário deve ter acesso ao portal do Azure AD e privilégios para criar aplicativos empresariais.

Após a finalização da integração, não será mais possível entrar com a senha utilizada anteriormente no fSense. Tenha certeza de que o usuário administrador do fSense exista no Entra ID e que o e-mail do usuário exista no fSense.

Configurando Azure Entra ID para integrar com fSense

A seguir o passo a passo de como configurar um novo aplicativo para logon do fSense.

Acesse o portal do Azure em https://portal.azure.com/

Procure pelo serviço Microsoft Entra ID e acesse.

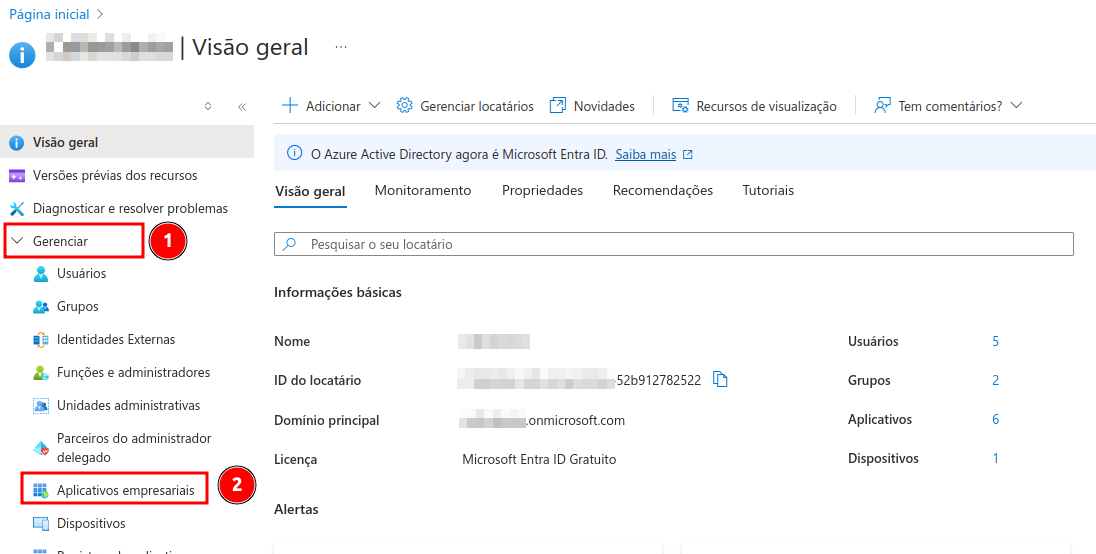

Passo 1 - Acessando Aplicativos empresariais

Expanda o menu Gerenciar (1) e acesse o item Aplicativos empresariais (2), como exibido na imagem abaixo:

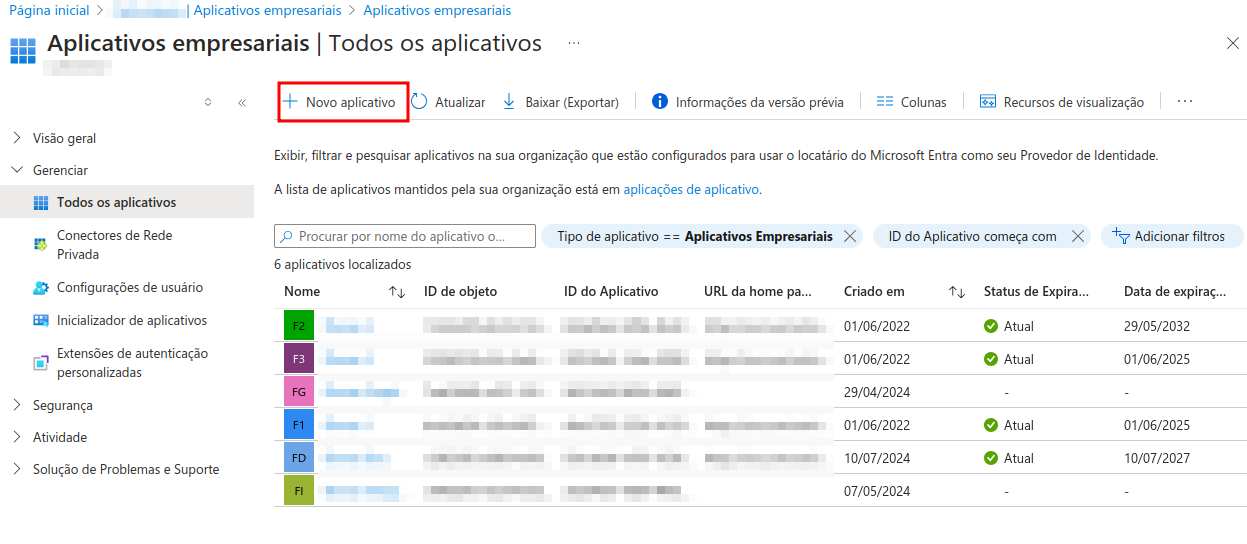

Passo 2 - Criar o novo Aplicativo

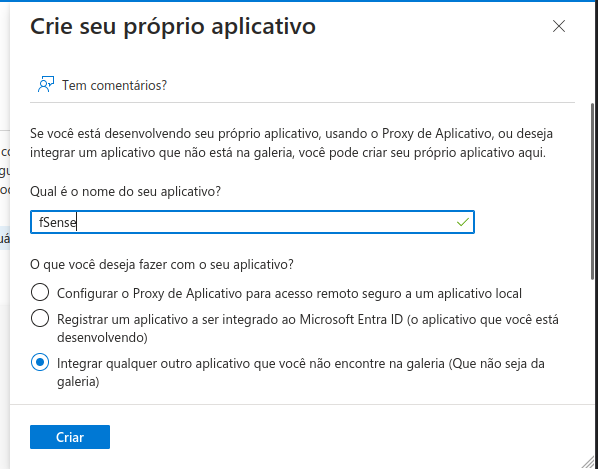

Clique no botão + Novo Aplicativo.

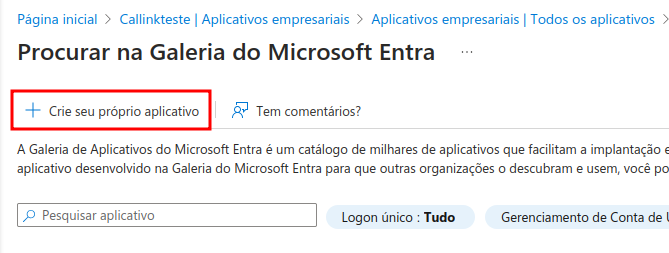

Clique no botão Crie seu próprio aplicativo.

No menu lateral que foi aberto, defina o nome do aplicativo preferencialmente para fSense e deixe a opção Integrar qualquer outro aplicativo que você não encontre na galeria (Que não seja da galeria) marcada. Clique em Criar.

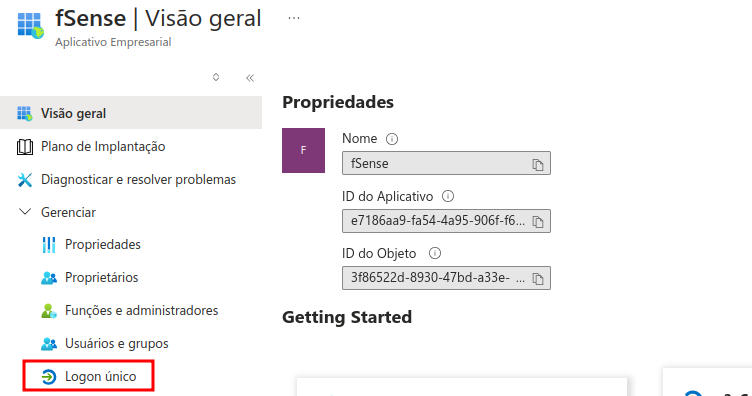

Você será redirecionado para a Visão Geral do aplicativo gerado.

Passo 3 - Configurar o Aplicativo

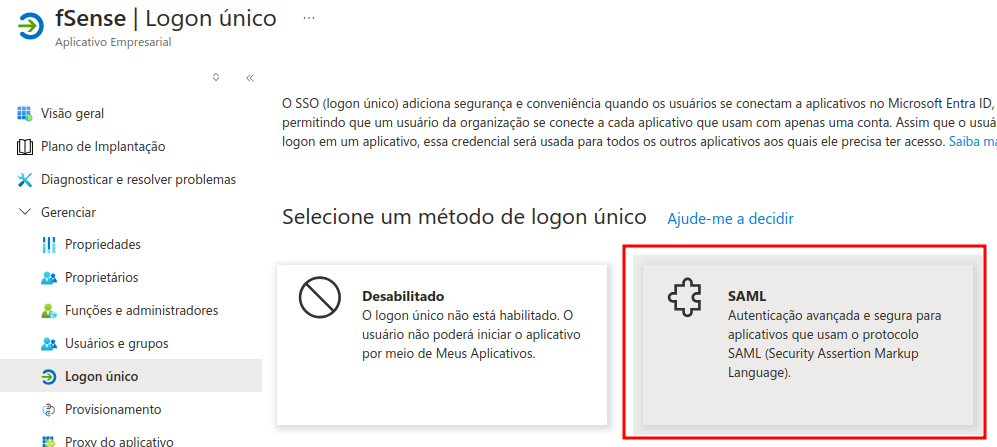

Acesso o menu Logon Único.

Selecione o método de logon único SAML.

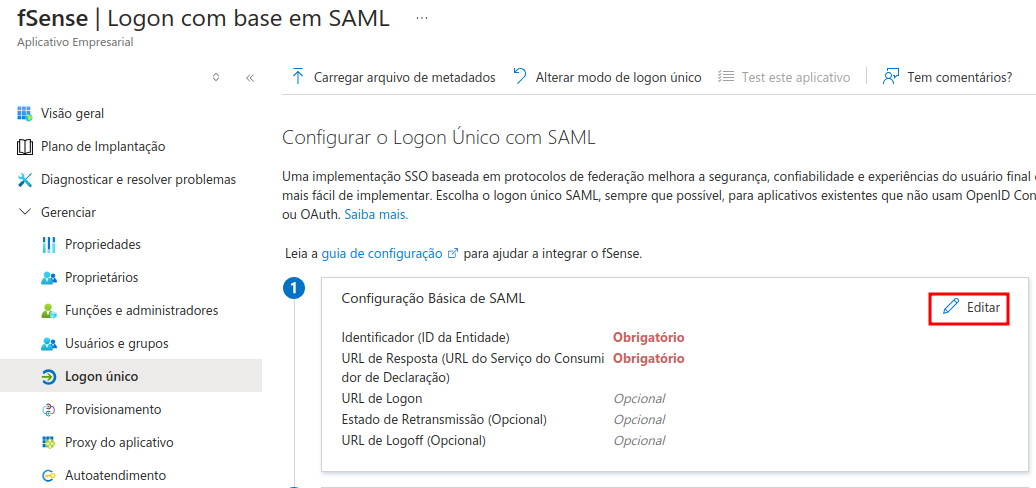

Passo 3.1 - Configuração Básica do SAML

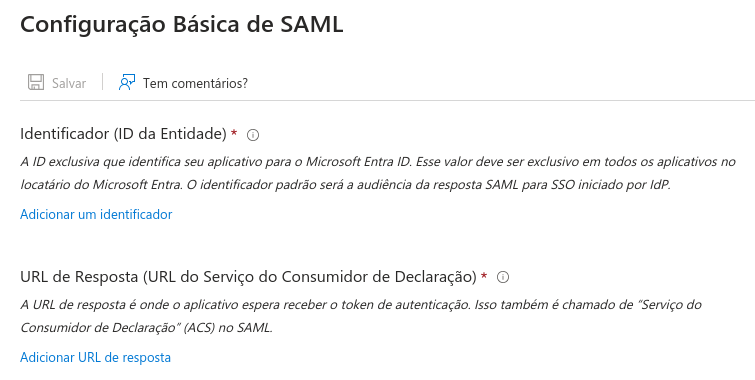

No cartão, Configuração básica de SAML, clique no botão Editar.

Um menu lateral será aberto. Na imagem abaixo, listamos os campos do formulário relevantes para nossa integração, você pode ignorar todos os outros:

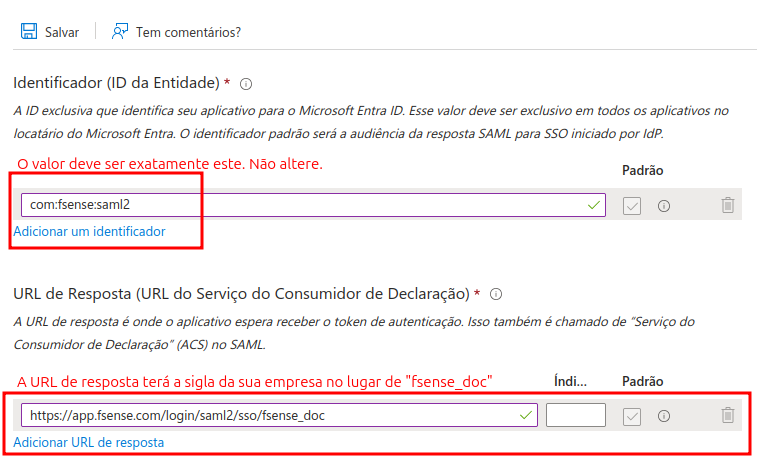

Clique em Adicionar um identificador e na caixa de texto aberta digite com:fsense:saml2. Não é possível definir um valor diferente.

Clique em Adicionar URL de resposta e na caixa de texto digite https://app.fsense.com/login/saml2/sso/{sigla_da_sua_empresa}, considerando:

- Escolha uma sigla para a sua empresa. Ela deve ter no máximo 15 caracteres.

- Não utilize caracteres especiais.

- Substitua

{sigla_da_sua_empresa}pela sigla que você escolheu. Não utilize{nem}. - Como exemplo, utilizando a sigla

fsense_doc, a URL de resposta seriahttps://app.fsense.com/login/saml2/sso/fsense_doc.

Insira a URL de resposta no formulário. Anote a URL de resposta temporariamente, pois será necessário enviar esta URL para a equipe de integração do fSense.

Não se esqueça de anotar a URL de resposta. A equipe do fSense precisa desta informação para finalizar a configuração.

Sua tela deve estar assim:

Após conferir os dados, clique no botão Salvar.

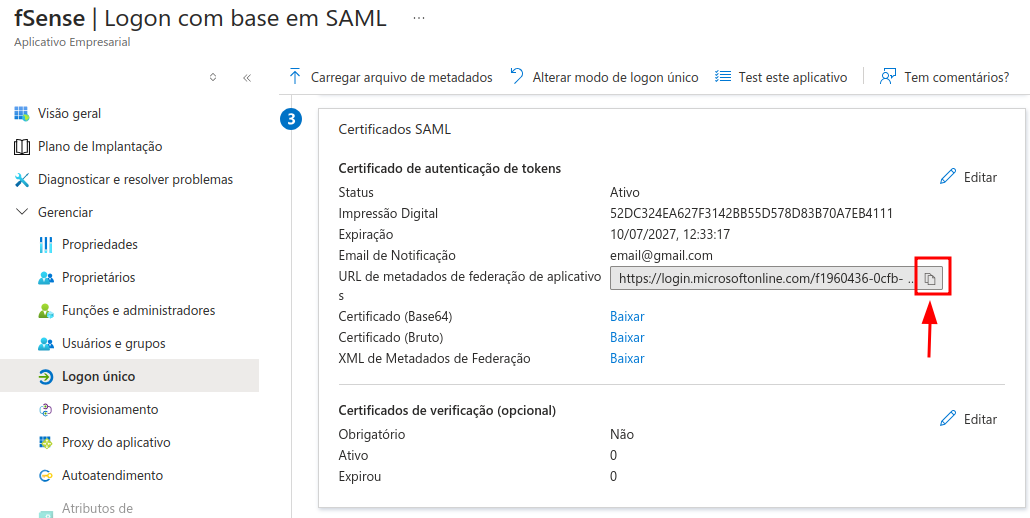

Passo 3.2 - Obtendo a URL de metadados de federação de aplicativos

Na mesma tela, no cartão de Certificado de autenticação SAML, clique para copiar a URL de metadados de federação de aplicativos.

A URL de metadados de federação de aplicativos deverá ser enviada para a equipe fSense após a finalização deste guia.

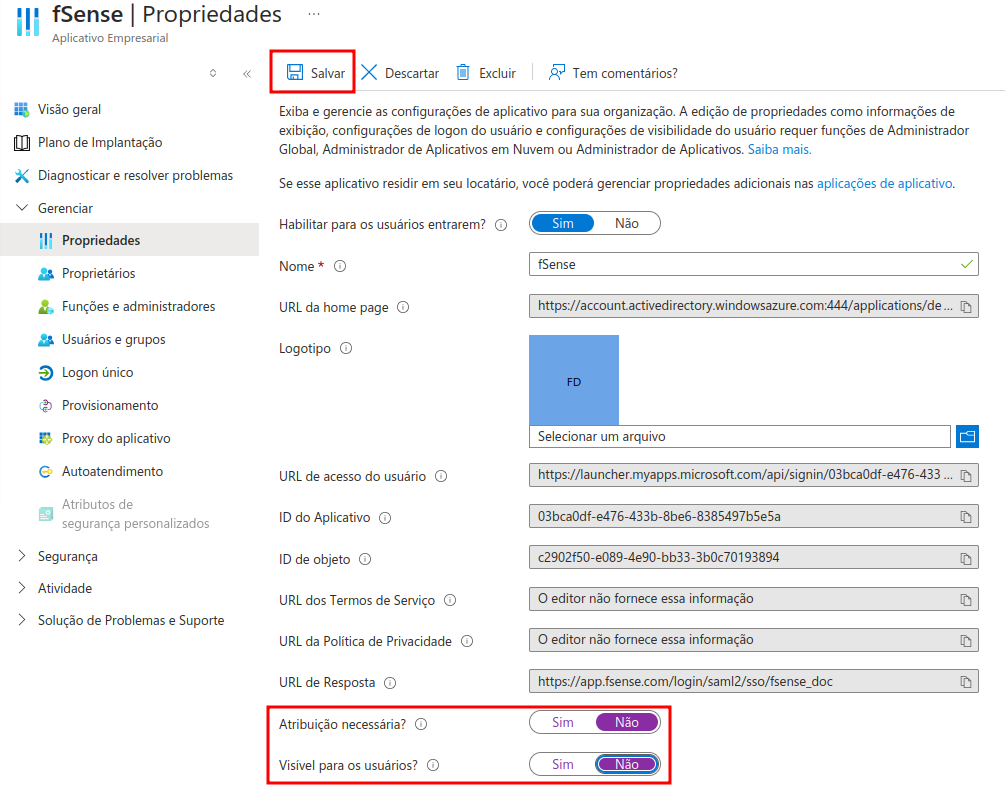

Passo 3.3 - Revisando as configurações de atribuição de usuários e visibilidade

As configurações de aplicativo empresarial no Azure AD permitem alterar a forma como os usuários são atribuídos ao aplicativo. Também é possível alterar a visibilidade do aplicativo para os usuários.

Para revisar as configurações de atribuição de usuários e visibilidade, acesse o menu Propriedades.

Atribuição de usuários requerida

Por padrão, a atribuição de usuários é requerida. Isso significa que os usuários precisam ser atribuídos ao aplicativo para poderem utilizá-lo para entrar no fSense. Nós recomendamos que você defina esta opção para Não, pois mesmo que um usuário possa acessar o aplicativo empresarial, ele ainda precisará ter uma conta no fSense para poder entrar.

Para alterar a configuração de atribuição de usuários, clique no botão "Sim/Não" ao lado da opção "Atribuição de usuário requerida?" e deixe marcado como "Não".

Caso você deseje que apenas usuários atribuídos ao aplicativo possam entrar no fSense, deixe a opção marcada como "Sim". Sua organização ficará responsável por, além de criar o usuário no fSense, atribuí-lo ao aplicativo no Azure AD. Esta opção não é recomendada.

Visibilidade do aplicativo

Por padrão, o aplicativo é visível para todos os usuários da organização. Recomendamos que você defina a visibilidade do aplicativo para "Não" para que usuários no Entra ID não vejam o aplicativo no portal de aplicativos empresariais.

Para alterar a configuração de visibilidade, clique no botão "Sim/Não" ao lado da opção "Visível para o usuário?" e deixe marcado como "Não".

Salvando as propriedades

Clique no botão de Salvar para salvar as propriedades de atribuição de usuários e visibilidade.

Passo 4 - Enviando as Configurações para equipe fSense

A integração está quase concluída. Por favor envie a URL de resposta (obtido no Passo 3.1) e a URL de federação de aplicativos (obtido no Passo 3.2) para a equipe fSense para a conclusão do processo.

Os dados a serem enviados para a equipe fSense possa concluir a configuração da integração:

| Item | Valor |

|---|---|

| URL de resposta (Passo 3.1) | __________________________________________ |

| URL de metadados de federação de aplicativos (Passo 3.2) | __________________________________________ |